Mr. Robot: ecco le tecniche hacker per TOR, password e DDOS

Durante il primo episodio di Mr. Robot vengono utilizzate tecniche reali da parte di hacker e strumenti di sicurezza informatica con cenni riguardanti la rimozione dell’anonimato della rete Tor, le tecniche di brute-force per trovare le password e gli attacchi DDOS.

Mr. Robot è una serie TV drama-thriller ambientata a New York, trasmessa negli Stati Uniti da USA Network nel 2015 e proposta in italiano dal canale Premium Stories di Mediaset Premium a partire dal 3 marzo 2016.

La storia ruota attorno al personaggio di Elliot Alderson, un hacker ed esperto di sicurezza informatica con evidenti disturbi psicologici, che durante tutta la prima stagione accompagnerà lo spettatore attraverso un continuo monologo interiore. La figura del pirata informatico è sicuramente affascinante e Rami Malek riesce perfettamente nell’intento di dipingere un personaggio geniale e allo stesso tempo sociopatico e depresso, completamente a disagio in una società che ritiene troppo superficiale e corrotta. Mr. Robot, interpretato da Christian Slater, è il leader di un movimento hacktivista chiamato FSociety che attacca i server dell’azienda dove Elliot lavora.

L’episodio di Mr. Robot 1×01, chiamato eps1.0_hellofriend.mov introduce i personaggi e gli strumenti che nelle prossime puntate costituiranno la struttura del racconto, ma la vera novità in questo show è la rappresentazione tecnica degli argomenti e delle situazioni in modo verosimile e teoricamente applicabile alla realtà. Il linguaggio del settore, la cultura hacker e moltissimi dei comandi, dei software, programmi e sistemi operativi utilizzati sono azzeccati e precisi.

L’hacker intercetta il traffico della rete TOR

Nelle prime scene Elliot, incuriosito dalla velocità di connessione ad internet di un bar, smaschera l’attività illegale del proprietario che gestiva una sito di pedopornografia attraverso la rete TOR.

In questa occasione i dettagli più tecnici vengono tralasciati, anche per non appesantire troppo il pubblico della serie TV fin dalla prima scena, ma il linguaggio utilizzato è corretto e il controllo degli exit node è una delle tecniche più utilizzate dalle agenzie governative per rimuovere il velo dell’anonimato da questo tipo di traffico internet.

Il protagonista lascia intuire la tecnica utilizzata in questa occasione, molto probabilmente un Sybil attack, una tecnica in cui l’hacker diventa parte della rete peer-to-peer e può intercettare gran parte del traffico che la attraversa, creando molteplici identità diverse e prendendo controllo di intere porzioni della rete.

Scoprire la password con un attacco brute-force personalizzato

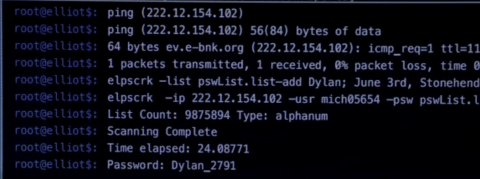

Nella scena in cui Elliot descrive come ha scoperto la password della sua psicanalista Krista, notiamo come il sistema operativo utilizzato sia probabilmente Kali Linux, una distribuzione basata su Debian che contiene una suite completa di software di penetration testing. Con questi programmi il recupero delle password spesso può essere molto veloce e una delle tecniche più utilizzate è il brute-force, in italiano “attacco a forza bruta”, che consiste nel tentare un numero elevatissimo di password ogni secondo per cercare di indovinare quella giusta.

L’hacker in questo caso aggiunge un ulteriore finezza tecnica, quella di creare un dizionario di parole probabilmente utilizzate dalla vittima in modo da ridurre notevolmente il tempo necessario per scoprire la password combinando le possibili soluzioni (attacco a dizionario o dictionary attack). Nel caso di Krista, il nome del cantante preferito (Dylan) e l’anno di nascita al contrario (2791).

Lo strumento utilizzato in questa scena non esiste, ma è ispirato a THC-Hydra una utility di brute-force via rete scritto da Van Hauser. Un fan dello show ha creato elpscrk.py come tributo; di fatto replica i comandi visti in Mr. Robot, ma non funziona davvero.

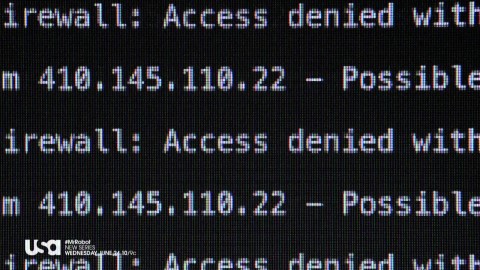

L’attacco DDOS e il rootkit

La AllSafe Security, azienda per cui Elliot lavora, è chiamata a risolvere un grosso problema del loro maggiore cliente, la ECorp, che sta subendo un attacco DDoS. Questo tipo di attacco consiste nel bloccare le attività di un bersaglio generando un numero enorme di richieste di servizio in modo da saturarne la capacità di risposta e rendere inaccessibile il servizio stesso (Denial Of Service).

La variante in questo caso è la D anteposta al nome, che descrive l’attacco come Distributed Denial of Service, dove la vittima viene colpita contemporaneamente da più sorgenti sparse in tutto il mondo, rendendo molto complicato il rintracciamento dell’attaccante originario. In questo caso il problema è complicato dalla presenza di un rootkit, una sorta di programma che permette all’attaccante di eseguire comandi da una postazione remota e in questa variante viene eseguito all’avvio dei server non permettendone il ripristino.

La soluzione è drastica, ma verosimile. Disconnettere tutti i server, effettuare una pulizia del codice malevolo da tutte le macchine e ripartire.

Questo ed i prossimi episodi sono analizzati dal punto di vista tecnico per ricordarti che la sicurezza informatica non è un tema da sottovalutare, siamo tutti potenziali vittime di malintenzionati ed essere a conoscenza dei pericoli possibili ci permette di alzare la soglia di attenzione.

Lascia un commento