Il virus TeslaCrypt cripta i file e li rinomina .mp3, il recupero?

Il virus Teslacrypt cripta i file del computer e aggiunge l’estensione .mp3, rendendo impossibile aprire i file. Il PC dopo aver cambiato i file talvolta mostra un’immagine con il simbolo di un lucchetto, come Cryptolocker.

In alcune delle prime versioni di TeslaCrypt (una variante di Cryptolocker) era possibile un recupero dei file grazie al lavoro di alcuni ricercatori impegnati nella sicurezza informatica. Questo tipo di virus rinominava i file in molte varianti diverse, tra cui .aaa, .xyz e .vvv. Nella versione più recente l’estensione utilizzata per trasformare i dati è .mp3, il virus anche questa volta cambia la parte finale di tutti i nomi dei file salvati sul disco fisso del e sui supporti collegati al computer. Attualmente non sono disponibili software per la decriptazione di questi file, poiché la chiave di cifratura utilizzata è molto forte e teoricamente impossibile da intercettare.

Il virus Teslacrypt rinomina i file in .mp3 dopo averli criptati

Il virus che rinomina i file in .mp3 è diffuso su molti siti web compromessi (spesso siti illegali di streaming video con un eccesso di banner pubblicitari, magari in Flash), ma gli utenti possono esserne vittime anche semplicemente ricevendo un’email. Il mittente del messaggio di posta può addirittura sembrare un contatto veritiero, conosciuto dalla vittima, che sarà tentata a procedere con l’esecuzione dei file in allegato senza sospettare di nulla. L’email potrebbe contenere testo in italiano; l’Italia infatti è uno dei paesi più colpiti da questa nuova ondata di ransomware. Ti ricordo che i virus puntano sull’anello debole: le persone. Spesso l’allegato è un file .zip contenente un file .exe o un javascript con estensione .js che se eseguiti avviano il processo di cifratura dei file in maniera silenziosa, inizialmente in modo trasparente agli occhi dell’utente. I file criptati possono essere contenuti nel disco fisso del computer, nelle cartelle condivise e nelle unità di rete connesse; la cifratura con algoritmo AES-256 è molto forte e i file sono compromessi.

Tutti i file vengono rinominati con estensione .mp3 dal virus (es. prova.jpg -> prova.jpg.mp3 ), che crea lascia queste istruzioni con la richiesta di riscatto: _H_e_l_p_RECOVER_INSTRUCTIONS+(3 caratteri casuali).txt, _H_e_l_p_RECOVER_INSTRUCTIONS+(3 caratteri casuali).png and _H_e_l_p_RECOVER_INSTRUCTIONS+(3 caratteri casuali).HTML. Questi file sono creati sul desktop e nelle cartelle che sono state trovate dal ransomware e contengono le istruzioni per raggiungere la pagina web dove è teoricamente possibile pagare il riscatto, pratica comunque da evitare.

La soluzione per tentare di recuperare i file criptati con estensione .mp3 non garantisce risultati sicuri ma è analoga a quella disponibile per la maggior parte dei file criptati. Tentare un ripristino dei file con le Shadow Copy o il recupero con programmi specifici come spiegato in questo articolo oppure sperare di avere a disposizione uno o più backup dei file recenti.

Aggiornamento 19/05/16

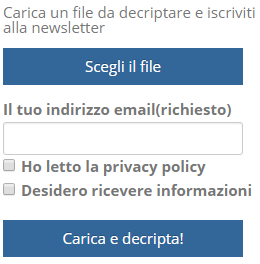

E’ possibile decriptare i file criptati in .mp3! La procedura è spiegata in questo articolo.

Comments (4)

[…] varianti come Teslacrypt, CBT-Locker, CryptoWall, CoinVault, Bitcryptor e ad oggi si contano più di 20 versioni diverse […]

[…] TeslaCrypt si aggiorna alla versione 4.0, il virus ora cripta i file e non cambia l’estensione. Il file RECOVER contiene le indicazioni per il riscatto. Dalle prime analisi emerge che questa versione di TeslaCrypt (erede del più conosciuto Cryptolocker) è stata resa più pericolosa; ora il virus è in grado di criptare i file più grandi di 4 Gb e non aggiunge estensioni ai file in modo da non essere facilmente riconoscibile. […]

[…] file con estensione .micro, .ttt , .xxx , .ccc, .vvv, .encrypted, .mp3, .ecc, .locky sono file criptati e anche gli utenti più esperti potrebbero incappare in […]

[…] come CTB-Locker, Cryptolocker, TeslaCrypt sono sempre più diffusi e pagare il riscatto del ransomware non è un’opzione da tenere in […]