Decriptare i file .cerber. Recuperare i file del virus Cerber ransomware era possibile.

Novità sul virus che cripta i file Cerber: per alcuni giorni nel mese di agosto è stato possibile decriptare i file .cerber e .cerber2. Dopo mesi di studi e analisi, gli esperti di sicurezza di Check Point sono riusciti a creare un sistema per recuperare le chiavi di criptazione utilizzate dal virus Cerber sia per la versione 1 che per la versione 2. Utilizzando questi codici era possibile riuscire a recuperare le informazioni per decriptare tutti i file partendo da una singola copia, inferiore ad 1 Mb di grandezza.

I professionisti della sicurezza hanno potuto creare un software e la decriptazione dei file rinominati in .cerber e .cerber2 è stata resa nota, come per molte altre varianti dei virus ransomware.

Purtroppo il servizio di recupero dei file cerber ora non funziona più, ma ti spiegherò come caricare un file criptato su questo sito per non perdere opportunità di recupero in futuro.

Come usare il servizio per recuperare i file .cerber e .cerber2

Purtroppo questa procedura non è più funzionante, in quanto i creatori del virus hanno corretto la falla di sicurezza che permetteva il recupero dei file criptati dal virus. Recentemente è stata anche diffusa una nuova variante del virus che rinomina i file in .cerber3, anch’essa con minime probabilità di recupero dei file.

Quando il servizio era in funzione, a questo indirizzo era possibile accedere al pannello di decriptazione: https://www.cerberdecrypt.com/RansomwareDecryptionTool/

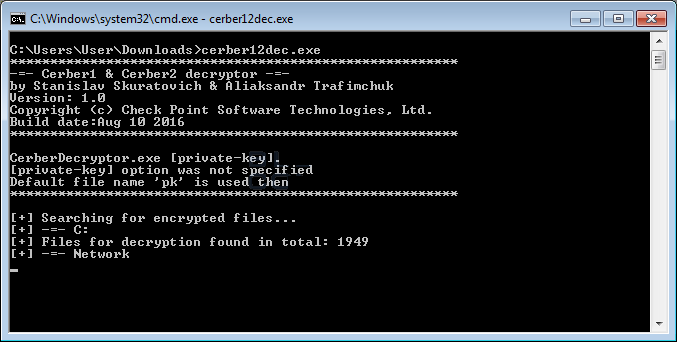

Una volta caricato un file di dimensione inferiore a 1 Mb e dopo aver dato la conferma di non essere un “bot” cliccando sull’apposita casella, Check Point era in grado di estrarre la chiave privata associata al computer infetto e la rendeva disponibile per il download. A questo punto era necessario scaricare sia il file con la chiave privata, chiamato pk, sia il programma di decriptazione, che venivano salvati nella stessa cartella.

Dopo queste semplici operazioni era sufficiente avviare il software con diritti amministrativi per lanciare il processo di recupero dei file.

E adesso come si possono recuperare i file .cerber?

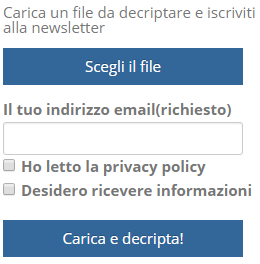

Nei giorni in cui la procedura era funzionante sono riuscito a scaricare il software e la chiave privata di tutti coloro che avevano caricato su questo sito, attraverso il pannello qui sotto, dei file cerber o cerber2 inferiori ad 1 Mb di grandezza.

La decriptazione dei file cerber è avvenuta con successo. Purtroppo ora il servizio non è più disponibile, ma nel caso in cui una soluzione fosse resa nota in futuro, sarà mia premura contattare i proprietari dei file.

Qui sotto puoi caricare un file criptato in modo che venga analizzato. Se il recupero sarà possibile verrai contattato al più presto.

Centinaia di aziende e privati hanno fatto in questo modo e sono riusciti, anche a distanza di mesi, a recuperare i file criptati dal virus Cerber.

Comments (1)

[…] una soluzione per decriptare i file .cerber e .cerber2. Caricane uno sul sito di dimensione inferiore a 1 Mb e ti […]