I virus puntano sull’anello debole, le persone.

Nella lotta ai crimini informatici le strutture tecnologiche devono essere aggiornate e mantenute costantemente per non essere vittime di attacchi e virus; a questo proposito è bene disporre di una rete di infrastrutture IT all’avanguardia sia in termini di prestazioni che dal punto di vista della sicurezza.

Nella catena della sicurezza delle informazioni l'anello debole è rappresentato dalle persone

Nonostante le tecnologie di sicurezza siano sempre più efficienti ed intelligenti, i criminali informatici puntano sull’unica cosa che non ha ancora subito miglioramenti: la consapevolezza dell’utente finale sulla sicurezza delle informazioni. I tentativi di frode sono sempre più frequenti e difficili da individuare. In particolar modo negli ultimi mesi le minacce si stanno diffondendo tramite messaggi di posta elettronica malevoli, che invitano l’utente ad aprire gli allegati infetti o a scaricarli attraverso un collegamento. Queste email sono sempre più spesso scritte con un linguaggio corretto, senza errori di ortografia. Chi utilizza il computer come strumento di lavoro sta sviluppando le proprie capacità di analisi, ma i malintenzionati sono sempre un passo avanti.

Un virus che cripta i file

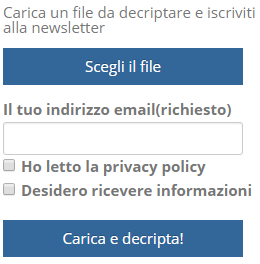

Un esempio di virus proveniente dai messaggi di posta è Cryptolocker, che cripta i file presenti sul computer della vittima e su tutti i dispositivi collegati in rete(server, chiavette USB, NAS di rete..) rendendoli di fatto illeggibili per chiunque non possegga la giusta chiave per decriptare i suddetti file. Una volta fatto ciò, Cryptolocker segnala al proprietario del PC infettato che l’unico modo per ottenere la password di decifrazione dei suoi file per poterne cosi recuperare il contenuto è quello di pagare un riscatto, in genere tramite l’uso di BitCoin o altre criptomonete.

Chi non progetta la sicurezza programma il fallimento.

Oltre ad un’attenta prevenzione della minaccia, l’unica soluzione veramente sicura in caso di infezione è avere a disposizione backup completi e aggiornati della propria struttura informatica.

Per evitare di incappare in situazioni spiacevoli, pianifica un percorso formativo con un esperto del settore per sensibilizzare gli utenti sulle tematiche riguardanti la sicurezza informatica, la corretta gestione degli strumenti tecnologici e l’importanza del rispetto delle normative vigenti in termini di privacy.

Comments (7)

[…] o comunque ha interesse a raccogliere dati personali per farne usi impropri, utilizza tecniche e trucchi psicologici per cercare di rendere le proprie email di spam sempre più veritiere. Riuscire a distinguere i […]

[…] che procederà all’esecuzione dei file in allegato senza sospettare di nulla. Ti ricordo che i virus puntano sull’anello debole: le persone. Spesso l’allegato è un file .zip contenente un file .exe o un javascript con estensione .js […]

[…] degli strumenti informatici e la buona strutturazione della propria rete, con sistemi di backup e piani di formazione, per evitare di non riuscire più ad aprire i file a causa di questi […]

[…] del tuo patrimonio informatico e della tua azienda, prevedendo procedure di backup efficienti e piani di formazione in materia di sicurezza informatica per gli […]

[…] che c’è ancora molto da fare in ambito di sicurezza informatica, sia dal punto di vista della responsabilizzazione degli utenti che dal punto di vista degli investimenti nella salvaguardia dei propri […]

[…] I virus puntano sull’anello debole, le persone. […]

[…] I virus puntano sull’anello debole, le persone. […]