PEC 2017: AIUTO_COME_DECIFRARE_FILE.html, come recuperare i file colpiti da CryptoPEC

PEC 2017 (noto come CryptoPEC) è un virus che rinomina i file in .pec e colpisce solamente gli utenti italiani. La richiesta di riscatto si chiama AIUTO_COME_DECIFRARE_FILE.html e indica un codice per accedere al pannello di decriptazione dei file. A differenza di Cryptolocker questo virus è stato sviluppato completamente da criminali italiani.

Clicca qui per recuperare tutti i file GRATIS!

Il virus che cripta i file e li rinomina in .pec viene diffuso via email con un mittente del dominio agenzia-entrate.com col tentativo di apparire alle vittime come “Agente della Risossione Equitalia S.p.A.” (notare l’errore di battitura in Risossione).

Il virus viene diffuso con diversi flussi, con allegati e testi diversi.

Le email inviate sono scritte in italiano corretto grammaticalmente e sono di 5 tipologie:

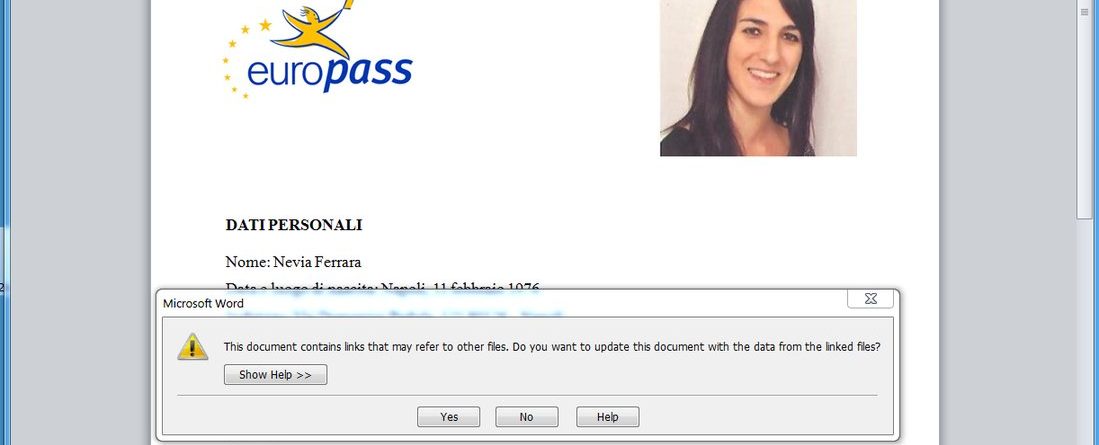

- Invio di Curriculum Vitae per la posizione di Analista Contabile – Trasmissione Curriculum Vitae Nevia Ferrara Analista Contabile

- Invio di denuncia per grave danneggiamento del manto stradale (le vittime più probabili sono gli amministratori comunali, ad esempio i sindaci) – Trasmissione Denuncia Dissesto Sradale

- Invio di una scheda informativa sul centro Martino Martini – Scheda informativa centro Martino Martini

- Invio di Curriculum Vitae per la posizione di Industrial Designer – Trasmissione Curriculum Viola Schiaffonati Industrial Designer

- Invio di Curriculum Vitae generico

L’allegato è un file Word che sfrutterà una vulnerabilità conosciuta per poter eseguire il virus e criptare tutti i file con estensione .pec

I file saranno visualizzati così:

prova.jpg -> prova.jpg.pec

Il virus che cripta i file in .pec sfrutta la vulnerabilità CVE-2017-0199 che è presente in questi programmi:

Microsoft Office 2007 SP3, Microsoft Office 2010 SP2, Microsoft Office 2013 SP1, Microsoft Office 2016, Microsoft Windows Vista SP2, Windows Server 2008 SP2, Windows 7 SP1, Windows 8.1

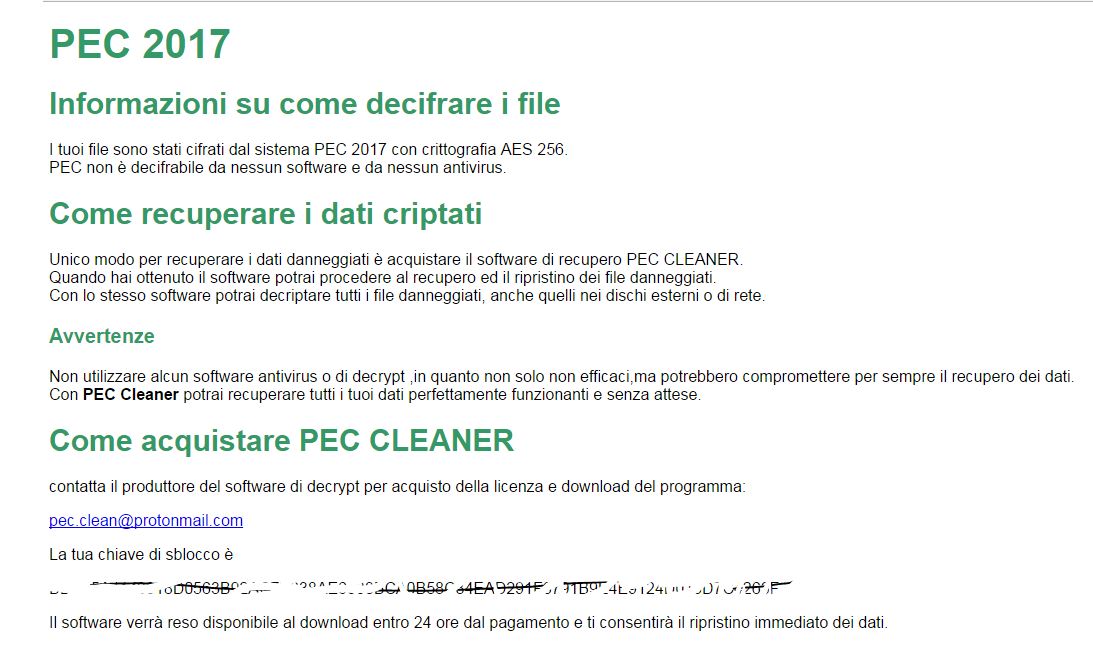

La richiesta di riscatto da parte del ransomware consiste in un file chiamato AIUTO_COME_DECIFRARE_FILE.html scritto in italiano. Il file indica l’indirizzo di contatto del truffatore:

pec.clean@protonmail.com

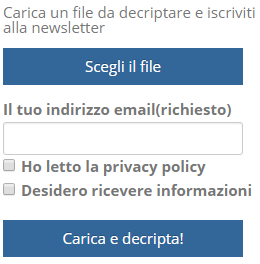

Recuperare i file .pec GRATIS!

Grazie all’impegno e alle grandi competenze negli ambiti della sicurezza informatica e dell’analisi forense delle minacce digitali, lo staff di Dottor Marc è riuscito ad elaborare un metodo gratuito per decriptare i file .pec.

Clicca qui per recuperare tutti i file GRATIS!

[ult_createlink title=”Leggi l’articolo su La Stampa per un approfondimento” btn_link=”url:http%3A%2F%2Fwww.lastampa.it%2F2017%2F05%2F18%2Fitalia%2Fcronache%2Fcryptopec-la-prima-campagna-di-estorsioni-digitali-tutta-made-in-italy-4LYDhxwvokaI8sMmqS3ZeI%2Fpagina.html||target:%20_blank|” text_color=”#336699″]

[ult_createlink title=”Leggi l’articolo su La Stampa per un approfondimento” btn_link=”url:http%3A%2F%2Fwww.lastampa.it%2F2017%2F05%2F18%2Fitalia%2Fcronache%2Fcryptopec-la-prima-campagna-di-estorsioni-digitali-tutta-made-in-italy-4LYDhxwvokaI8sMmqS3ZeI%2Fpagina.html||target:%20_blank|” text_color=”#336699″]

Il nostro laboratorio tecnologico Dottor Marc, che si occupa di recupero di file criptati dai virus, sicurezza informatica, penetration testing, soluzioni di backup e consulenza, ha analizzato a fondo questa variante del virus.

Nel maggio 2017 abbiamo reso pubblico gratuitamente il programma per decriptare i file colpiti dal virus ransomware pec 2017.

Siamo stati contattati da Matteo Viviani e dalla redazione de Le Iene che hanno realizzato e mandato in onda questo servizio in prima serata su Italia 1.

Comments (2)

Confermo, peraltro non si sa neanche se davvero decrittano il file

Salve,

potrebbe caricare sul sito anche la richiesta di riscatto da parte del virus? E’ il file chiamato AIUTO_COME_DECIFRARE_FILE.html

Tenteremo il recupero con il metodo che abbiamo elaborato che funziona nel 99% dei casi. In caso di successo il file di prova correttamente recuperato le verrà inviato in pochi minuti.

Grazie e buona giornata.